Le célèbre fabricant de NAS Taïwanais Synology a récemment révélé que des vulnérabilités détectées sur le service OpenSSL affectent directement plusieurs produits de la marque. Des NAS, en passant par les routeurs, ces failles touchent plus particulièrement les systèmes d’exploitation DSM (DiskStation Manager), SRM (Synology Routeur Manager), VPN Plus Server et VPN server. De multiples vulnérabilités permettent à des attaquants distants de mener une attaque par déni de service (DoS) ou d’exécuter du code arbitraire à distance (RCE) via une version sensible de l’OS Synology.

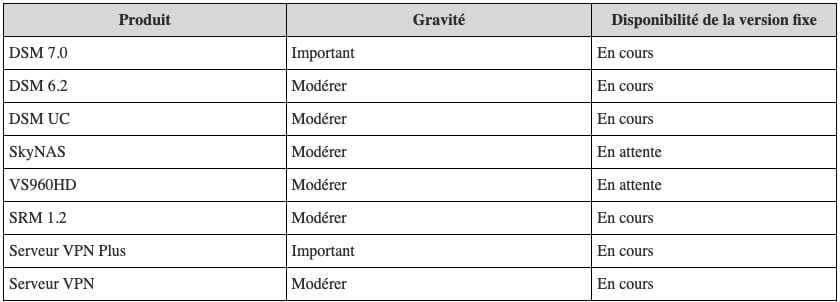

La liste des appareils vulnérables à ces deux failles de sécurité identifiées en tant que CVE-2021-3711 et CVE-2021-3712 comprend DSM 7.0, DSM 6.2, DSM UC, SkyNAS, VS960HD, SRM 1.2, VPN Plus Server et VPN Server.

Un patch de sécurité à venir mais pas tout de suite !

Les deux bogues qui sont maintenant clairement identifiés par l’équipe de développement de OpenSSL qui a d’ailleurs publié une nouvelle version OpenSSL 1.1.1 qui corrige ces deux failles. Pour autant, le travail semble bien plus important du côté de chez Synology étant donné que cela affecte tous ses systèmes et nécessite beaucoup de développement. Le Taïwanais a annoncé que les équipes étaient déjà à l’oeuvre mais que les versions correctives étaient soit en cours, soit en attente de traitement pour le moment.

Un DSM 7.0 plus vulnérable à cette faille que la version 6.2

Un tableau récapitulatif de la gravité en fonction du système montre que la version 6 de DSM semble moins sensible à cette faille, il est donc important de ne pas faire la mise à jour vers DSM 7.0 tout de suite si ce n’est pas encore fait.

Bien qu’aucune date de publication des patchs ne soit pour le moment divulguée, Synology a déclaré à BleepingComputing au début du mois d’août qu’elle corrigeait généralement les logiciels touchés par des problèmes de ce genre dans les 90 jours suivants la publication des alertes.

Il y a quelques semaines, nous annoncions déjà une attaque massive par force brute à l’encontre des NAS Synology. La marque visiblement de plus en plus victime de son succès ! Nous avions d’ailleurs pour l’occasion prodigué quelques conseils avisés pour vous aider à protéger votre NAS Synology contre ce type d’attaque. Si vous n’avez pas encore appliqué notre guide, je vous invite chaudement à le consulter.

Les NAS Synology font face à des attaques de force brute. Comment renforcer la sécurité de votre NAS ?

Actuellement les utilisateurs de NAS Synology constatent des plus en plus de tentatives de connexion au travers des logs de sécurité des NAS. DSM le système d’exploitation de Synology fait effectivement face à une vague importante d’attaques. Des attaques qui…